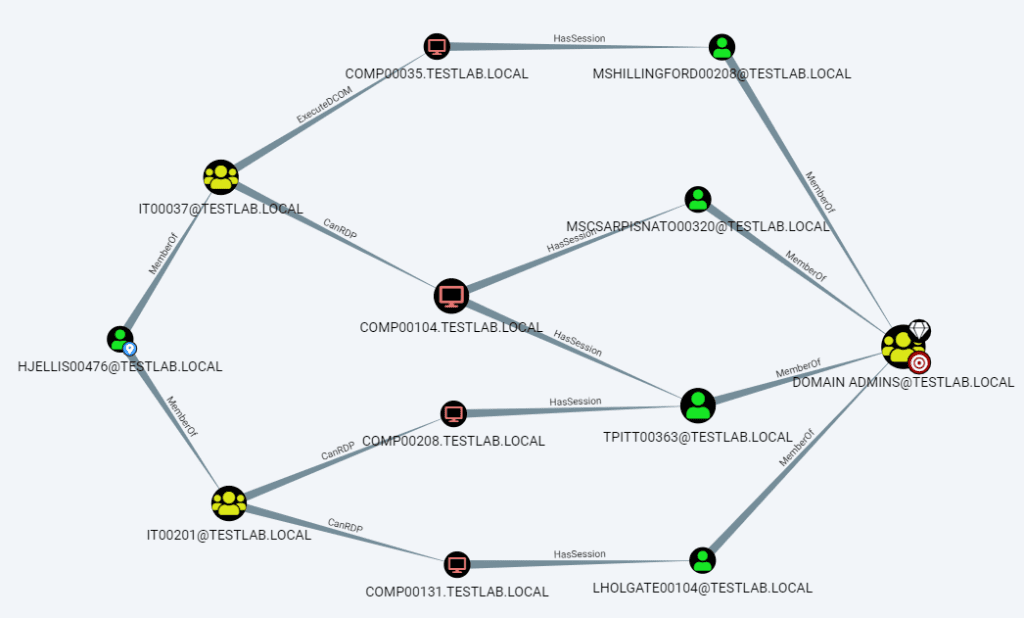

BloodHound es una herramienta popular para recopilar y analizar datos cuando se realizan pruebas de infraestructura interna basadas en Active Directory. Esta herramienta permite visualizar configuraciones incorrectas de objetos de AD y crear cadenas de ataque. Su característica principal es el uso de la teoría de grafos en el análisis de datos.

BloodHound consta de tres componentes:

1. SharpHound: recopila información sobre los objetos de Active Directory y genera datos para descargarlos en la base de datos (también debe tenerse en cuenta Azurehound: exportador de datos de Azure para BloodHound).

2.Neo4j: una base de datos que almacena y procesa información. Cypher se utiliza como lenguaje de solicitud.

3.Bloodhound: visualizador de datos de JavaScript y compilado en una aplicación binaria (no se lanzó recientemente la edición comunitaria de Bloodhound).

Puede recopilar una gran cantidad de datos utilizando SharpHound simplemente ejecutando el archivo binario sin los indicadores configurados:

C: \ > SharpHound.exeSharpHound determinará automáticamente a qué dominio pertenece su usuario actual, buscará el controlador de dominio para este dominio y ejecutará el «método de recopilación predeterminado».

El método de recopilación predeterminado recopila la siguiente información:

- Confianzas de dominio

- Pertenencias a grupos de seguridad

- Derechos abusivos en objetos de Active Directory

- Enlaces de directivas de grupo

- Estructura de árbol de OU

- Varias propiedades de objetos de equipo, grupo y usuario

- Enlaces de administración de SQL

Además, SharpHound intentará recopilar la siguiente información de cada computadora Windows unida al dominio:

- Miembros de los grupos Administradores locales, Escritorio remoto, COM distribuido y Control remoto

- Sesiones activas

Una vez que todo esté listo, SharpHound creará varios archivos JSON y los colocará en un archivo zip. Arrastre este archivo zip a la GUI de BloodHound y la interfaz se encargará de fusionar los datos con la base de datos.

Es posible recopilar datos para un dominio desde un sistema que no esté unido a ese dominio. Para ello siga estos pasos:

1) Configure las direcciones IP del controlador de dominio como servidor DNS del sistema.

2) Cree un shell CMD como usuario en ese dominio usando runas y el indicador /netonly, de esta manera:

C:\> runas /netonly /user:CONTOSO\Jeff.Dimmock cmd.exe

Se le pedirá que ingrese una contraseña. Ingrese su contraseña y presione Enter.

3) Aparecerá una nueva ventana de CMD. Si escribes whoami, no verás el nombre de usuario que estás suplantando. Esto se debe al indicador /netonly: la instancia de CMD solo se autenticará como este usuario cuando se autentique en otros sistemas a través de la red, pero usted seguirá siendo el mismo usuario que era antes cuando se autenticaba localmente.

4) Asegúrate de tener una autenticación válida en el dominio:

C:\> net view \\contoso\Si ve las carpetas SYSVOL y NETLOGON, todo está bien.

C:\> SharpHound.exe -d contoso.local5) Ejecute SharpHound usando el indicador -d para especificar el dominio AD del que desea recopilar información. También puedes utilizar cualquier otra bandera que desees.

P.D. BloodHound.py te permite recopilar datos para BloodHound de forma remota desde el sistema Linux, OSX o Windows en el que esté instalado Python. Todavía existe una gran alternativa a la recopilación remota de datos utilizando RustHound escrito en Rust.

Discover more from Stega Intelligence

Subscribe to get the latest posts sent to your email.