Blog Posts

-

Un signo de exclamación en Outlook: nueva amenaza para la seguridad

Se ha descubierto una vulnerabilidad crítica CVE-2024-21413 en Microsoft Outlook, que permite a los atacantes ejecutar código arbitrario en sistemas remotos. CISA advierte sobre la necesidad urgente de corregir la vulnerabilidad, especialmente para las agencias federales. ⌛ La vulnerabilidad está relacionada con una validación de entrada incorrecta al abrir correos electrónicos con enlaces maliciosos, lo…

-

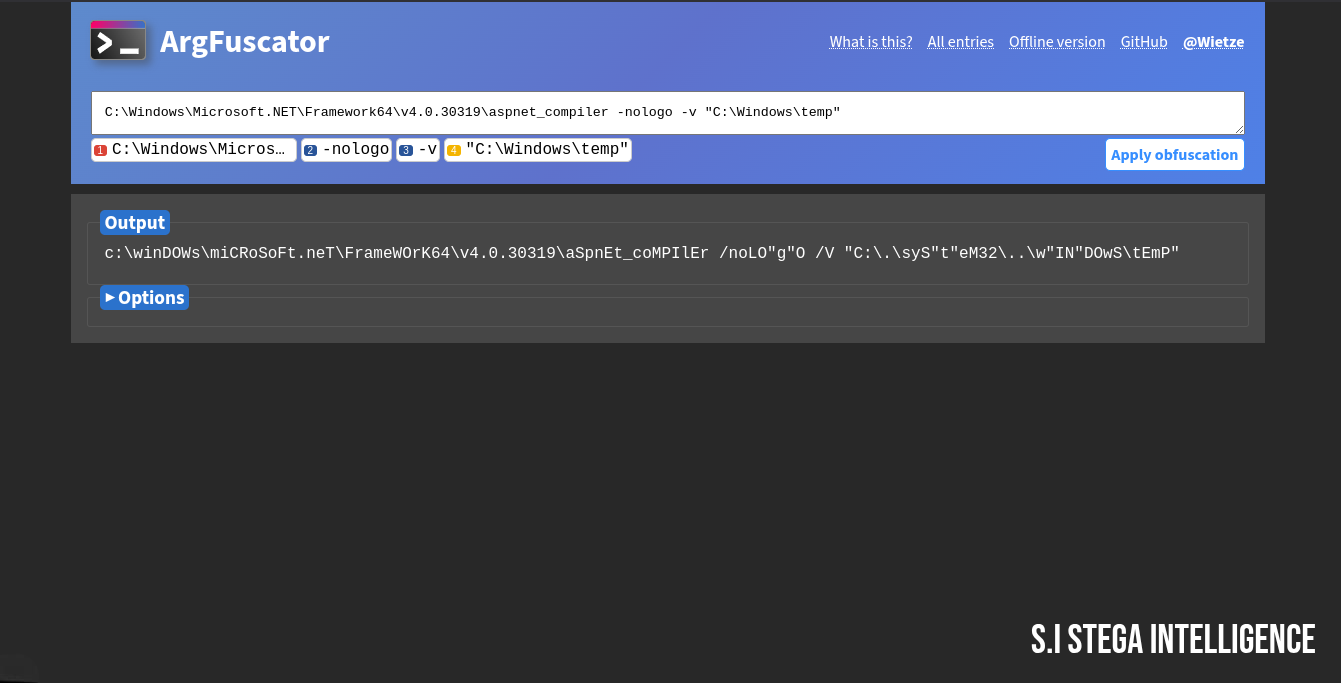

ArgFuscator (eludir Antiviruses y EDR)

ArgFuscator es una herramienta en línea diseñada para ofuscar comandos, dificultando su análisis y detección. Ofrece una lista de comandos predefinidos que se pueden seleccionar para aplicar diferentes técnicas de ofuscación. ➡️ ArgFuscator 🔄 La herramienta también proporciona opciones para elegir plantillas específicas y descargar configuraciones personalizadas. 🫂 Una ofuscación exitosa frustrará medidas de seguridad…

-

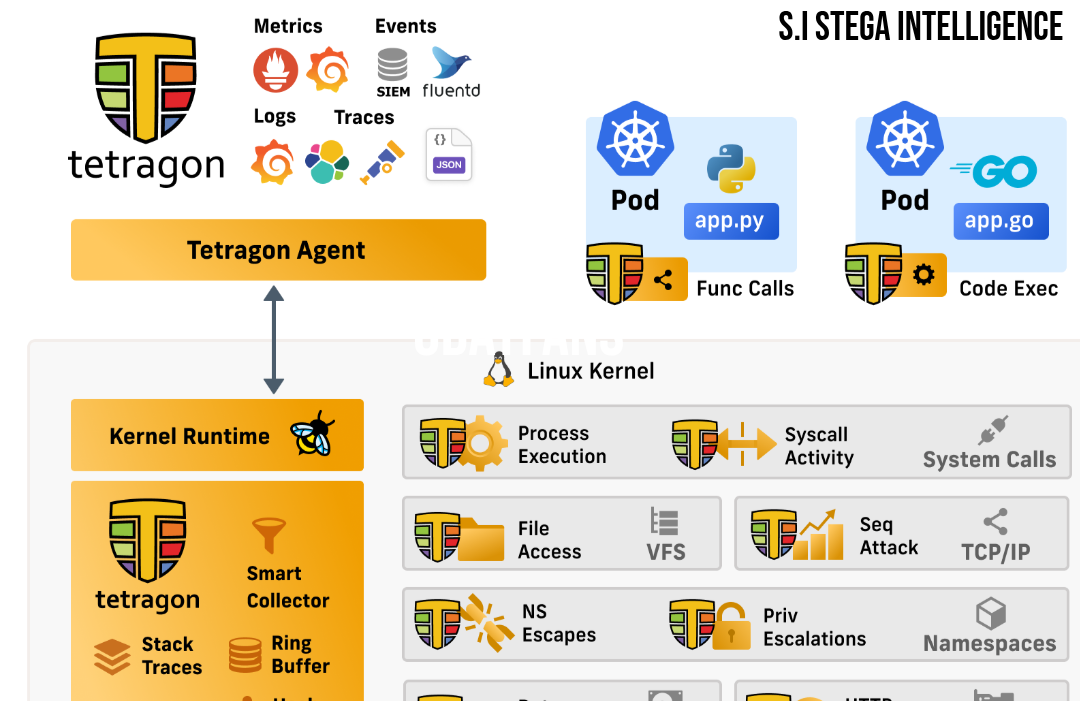

Tetragon (eBPF-based Security Observability and Runtime Enforcement Tool)

Tetragon es un eBPF-based Security Observability and Runtime Enforcement Tool desarrollado por Cilium. Está diseñado para monitorear la actividad del sistema en tiempo real, detectar amenazas y aplicar políticas de seguridad en entornos Linux. ➡️ Tetragon Te preguntas? Qué puedes hacer con Tetragon? 🔍 Monitoreo en Tiempo Real: 🔁 Observa eventos del kernel, como llamadas…

-

0-day en Cityworks: Una amenaza para los servicios públicos y aeropuertos

🚨 El programa Trimble Cityworks ha detectado una vulnerabilidad 0day, permitiendo a los atacantes ejecutar código remoto en servidores de Microsoft IIS. La vulnerabilidad ya se está utilizando activamente en ataques del mundo real, poniendo en riesgo a municipios, aeropuertos y servicios públicos. La vulnerabilidad CVE-2025-0994 (CVSS: 8.6) permite a los atacantes con una cuenta…

-

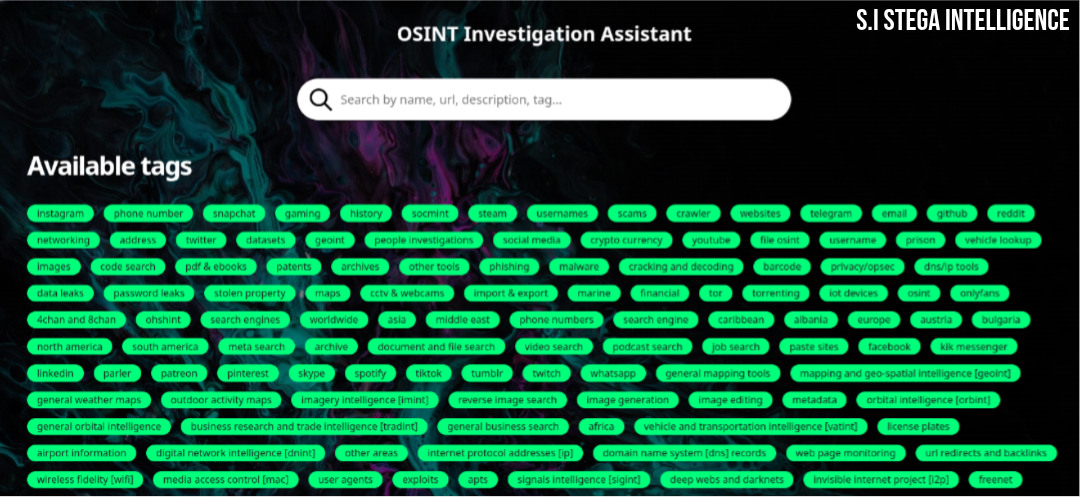

OSINT Investigation Assistant

✍️ El OSINT Investigation Assistant, es un recurso diseñado para ayudar en investigaciones de Inteligencia de Fuentes Abiertas (OSINT). ➡️ OSINT Investigation Assistant 💡 El proyecto reconoce contribuciones importantes de: OH SHINT! → Creación, recopilación y organización inicial de una gran parte de los recursos. ABigPickle → Configuración de recursos para el dataset. DiabeticShaggy →…

-

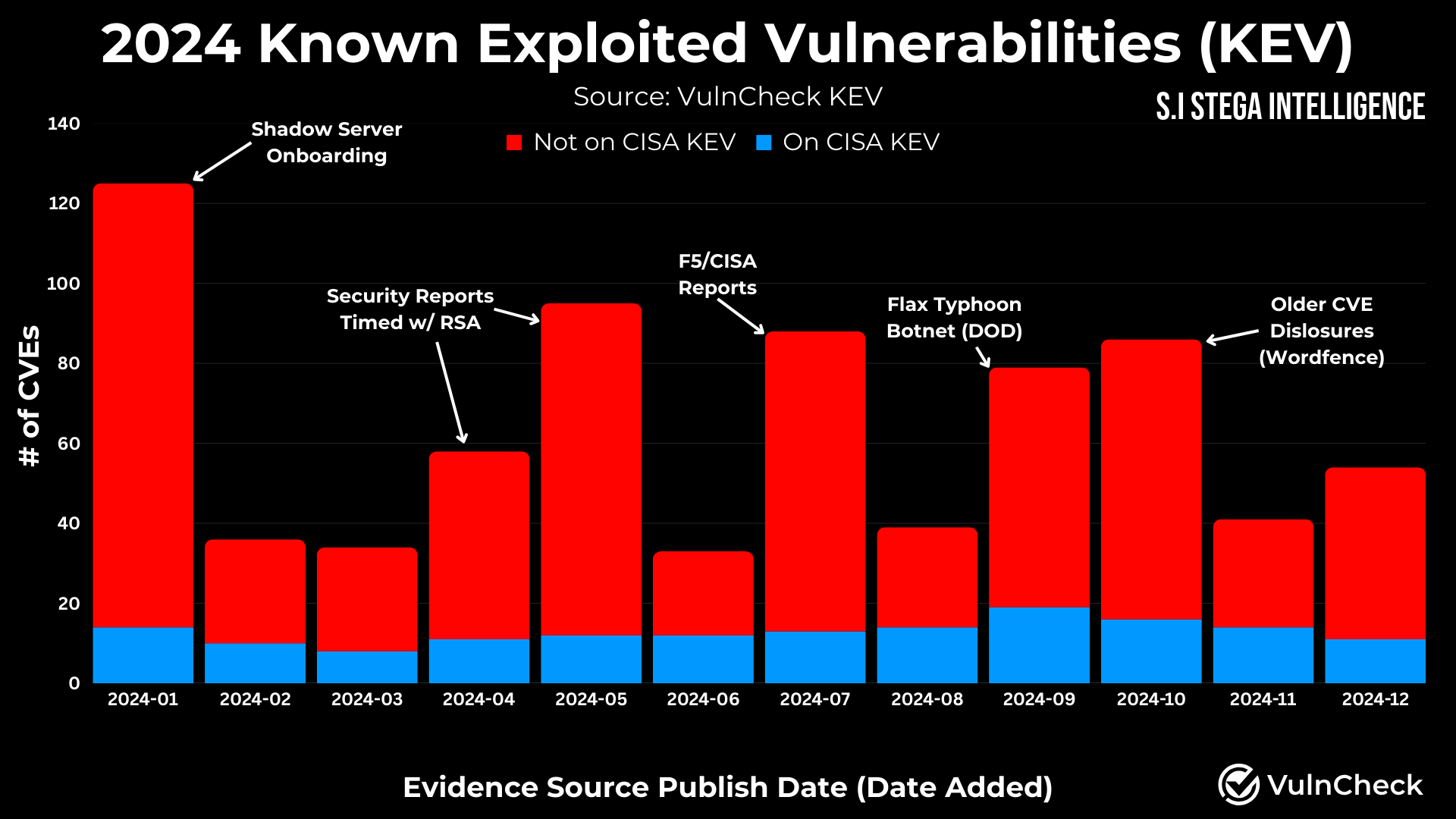

Tendencias en explotación de vulnerabilidades en 2024

Según el informe de VulnCheck, casi el 24% de las vulnerabilidades del catálogo CISA KEV fueron explotadas el mismo día o antes de la publicación del CVE. 📊 Esto significa que, en muchos casos, las organizaciones quedan expuestas sin siquiera tener conocimiento oficial de la vulnerabilidad 😶🌫️ Un dato interesante es cómo las divulgaciones de…

-

De microcódigo a hack: vulnerabilidad crítica encontrada en procesadores AMD

Los investigadores de Google han descubierto una vulnerabilidad crítica en los procesadores AMD que le permite descargar un microcódigo modificado. La explotación hace que los procesadores generen sólo un número 4 en lugar de números aleatorios. 🔴 La vulnerabilidad afecta a todos los procesadores de arquitectura Zen y le permite evitar la protección criptográfica del…

-

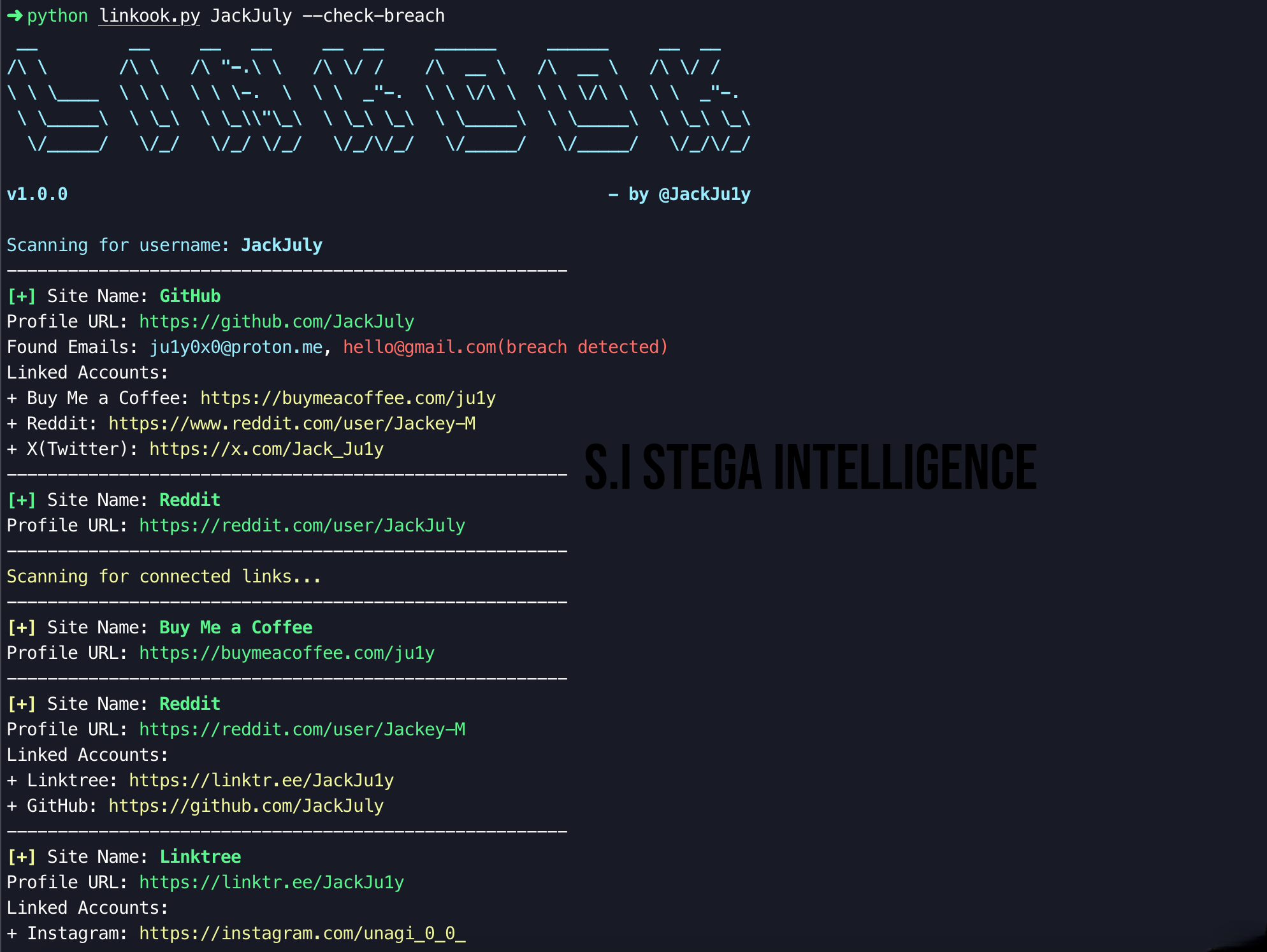

Linkook: Is OSINT TIME herramienta para encontrar redes sociales conectadas

✍️ Linkook es una herramienta para identificar cuentas conectadas y direcciones de correo electrónico en diferentes plataformas por apodo. ➡️ linkook Oportunidades: 🇧uscar redes y cuentas sociales relacionadas. 🇷evisar direcciones de correo electrónico para filtraciones a través de la base de datos HudsonRock. 🇪xportar resultados a Neo4j para visualizar conexiones. Útil para investigación OSINT y…

-

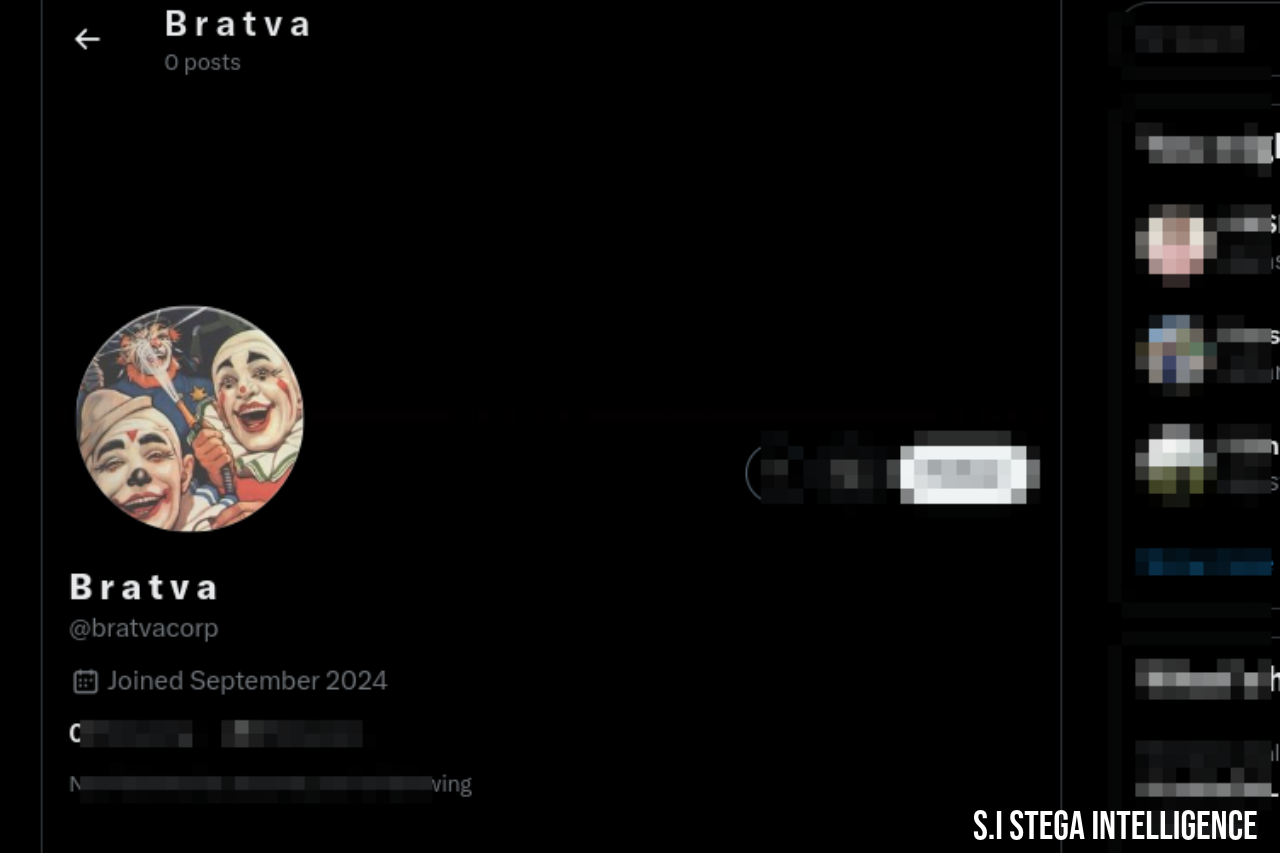

“Bratva” De Hacker a Informante del FBI ☄️

✍️ Desde hace años, he seguido de cerca a Bratva en X, fue un perfil que se convirtió en una referencia para muchos cuando se trataba de hackers rusos y ciberdelincuencia. Su contenido era siempre interesante: publicaba información que pocas veces se veía en otros lados 😏 detalles sobre operaciones clandestinas, actores de amenazas y…

-

Cables marítimos Cortados

Una vez más, dos cables marítimos han sido cortados 🏴☠️ Esta vez entre Taiwán y las islas Matsu. Estas comunicaciones proporcionan acceso a Internet, entre otros lugares, a Malasia. No hay conclusiones; El número de casos ya se acerca a diez en todo el mundo. Con esto quero decir, y poner a pie derecho algunas…